¿Te creerías que el 90 % de los ciberataques empiezan con un correo electrónico? Probablemente conozcas las estafas por correo electrónico y los ataques de phishing, pero ¿has oído hablar de la falsificación de correo electrónico? Hoy en día, todos los niños tienen una página web de falsificación de correo electrónico para hacer bromas gratis a sus amigos, pero la falsificación de correo electrónico no es una broma. Es mucho más serio que eso.

En este artículo, exploramos los ejemplos reales y los peligros de la falsificación de correo electrónico y cómo detectar un correo electrónico suplantado y mantenerse protegido contra esta amenaza en línea.

En este artículo

¿De qué se trata falsificación de correo electrónico?

Podemos decírtelo de inmediato: un correo electrónico falsificado no es lo mismo que un ID de correo virtual. Es más como un falso SMS, solo que enviado por Internet. ¿Qué es exactamente la falsificación de correo electrónico?

Es confuso porque, en determinados escenarios, la suplantación de identidad es algo positivo.

Por ejemplo, las VPN y los servidores proxy se basan en la suplantación de la ubicación para obtener el anonimato de sus usuarios. En este contexto, la suplantación de identidad puede ayudar a sortear frustrantes restricciones en línea (normalmente ilegales) y darle acceso a películas bloqueadas en lugares, noticias censuradas o precios rebajados.

Suplantación de identidad significa ocultar la propia identidad, ya sea para bien o para mal.

Ahora que sabes esto, ¿puedes adivinar qué es la falsificación de correo electrónico?

La falsificación de correo electrónico es una táctica utilizada a menudo por los ciberdelincuentes. Con él, los actores maliciosos de Internet enmascaran su identidad, pero no solo eso. También fingen ser alguien que no son para engañarle y que les facilite información confidencial, como una contraseña o un PIN.

Si alguna vez has recibido un correo electrónico de un amigo o de tu marca favorita en el que algo no tenía sentido -por ejemplo, el remitente hacía una pregunta que ya sabían o que nunca harían-, es un ejemplo clásico de falsificación de correo electrónico. Esperemos que no hayas caído ya en el engaño.

¿Cómo funciona la falsificación de correo electrónico?

El principal objetivo de la falsificación de correo electrónico es ganarse tu confianza y abusar de ella.

Por desgracia, eso no es todo. Una vez que el remitente te engaña haciéndole creer que has recibido un correo electrónico de alguien conocido o de confianza, suele pedirte información confidencial, robarte tus credenciales (y dinero) o infectar tu PC con malware.

En esencia, la falsificación de correo electrónico es una estafa de explotación, pero no es solo para los ingenuos. Estos correos electrónicos son desde obviamente falsos hasta difíciles de identificar, y los hay de varios tipos:

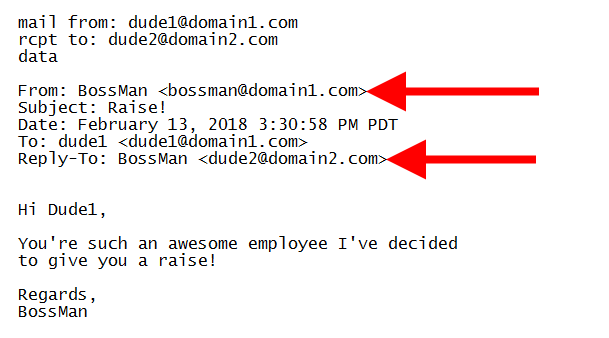

- Suplantación de dominio legítimo - La suplantación de dominio legítimo es probablemente el tipo de suplantación de correo electrónico más difícil de identificar, lo que la hace la más peligrosa. Puede engañar incluso a los usuarios de Internet más conscientes y conscientes de las estafas, por lo que nadie está a salvo.

- ¿Cómo funciona? Bueno, la pista está en el nombre. Se denomina dominio legítimo porque su nombre y la dirección del remitente parecen 100% legítimos. Los delincuentes crean esta ilusión cambiando manualmente los campos "De" y "Responder a".

- Suplantación de dominios similares - Un poco más fácil de detectar, siempre y cuando seas cuidadoso y sepas qué buscar, es la suplantación de dominios similares. Estos correos electrónicos parecen enviados por organizaciones, empresas y marcas famosas y generalmente de confianza.

- Sin embargo, si se mira de cerca, la estafa es clara. En la mayoría de los casos, hay un error tipográfico en el nombre de dominio, como "google.com" en lugar de "google.com". Este tipo de suplantación de correo electrónico engaña visualmente a las víctimas desprevenidas escondiéndose a plena vista.

- Suplantación del nombre de usuario del correo electrónico - El tercer tipo más común de suplantación de identidad en el correo electrónico debería ser el más fácil de detectar, pero sigue engañando a cientos de objetivos inocentes cada día. ¿Cómo? Aprovechando que a menudo consultamos nuestro correo electrónico rápidamente.

- Al hacerlo, es fácil que no nos demos cuenta de que el nombre para mostrar no coincide con la dirección del remitente. Puede parecer que el correo electrónico se lo ha enviado Nicole desde contabilidad, pero en realidad solo se ha hecho para que lo parezca. No caigas en esta trampa.

Diferencias entre los identificadores de correo virtual y los correos electrónicos falsos

Muchas víctimas de la falsificación de correo electrónico nunca se dan cuenta de que han sido engañadas. Este tipo de estafa en línea es difícil de erradicar porque los estafadores cada vez falsifican mejor los correos electrónicos.

Los identificadores de correo virtuales solo complican aún más las cosas. A menudo utilizados por empresas y organizaciones para crear una imagen profesional, ocultan el nombre de dominio real y la dirección de correo electrónico del remitente. Así, en lugar de nombre@gmail.com, verás nombre@businessdomain.com.

Aparte del aspecto profesional y la imagen de marca, hay muchas otras razones para utilizar un identificador de correo virtual. Sobre todo, no tienes que cambiar nunca tu dirección virtual.

Independientemente de tu nombre de dominio actual y de la frecuencia con que cambies de uno a otro, tu correo virtual seguirá reenviando todos tus correos electrónicos a tu dirección de correo electrónico real.

Pero a diferencia del correo virtual, los correos electrónicos falsos suelen enviarse desde dominios públicos e incluyen faltas de ortografía. Incluso más allá de esto, siempre hay una manera de detectar un correo electrónico falso mirando su contenido y analizando su intención. Un correo electrónico falso siempre provocará una acción, como seguir un enlace sospechoso.

Los atacantes también pueden falsificar mensajes SMS

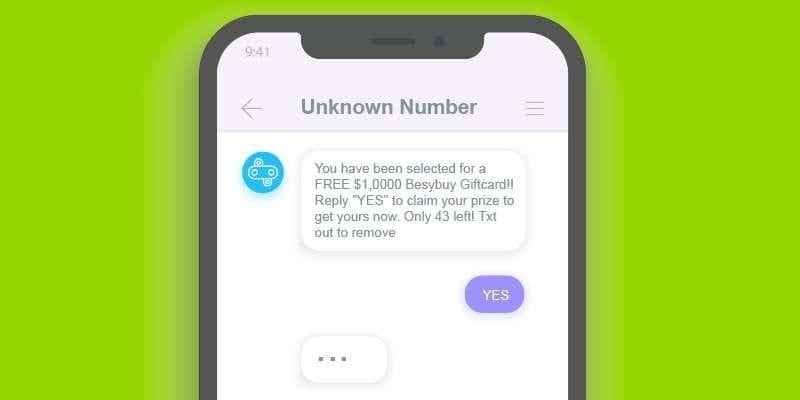

El correo electrónico no es el único tipo de amenaza basada en mensajes. También hay SMS.

Al buscar "mensajes SMS falsos" en línea, se obtienen más resultados sobre cómo crearlos y enviarlos que sobre cómo identificarlos. Esto es, cuando menos, alarmante.

Nunca debes responder a un SMS falso, pero ¿cómo identificarlo?

Hay un par de señales de alarma. Al igual que ocurre con la falsificación de correo electrónico, un SMS falso intentará engañarte para que hagas algo. Normalmente, habrá un enlace que deberás seguir, por ejemplo, para recoger un premio que hayas ganado al azar o para descargar gratuitamente algo que necesites.

Además, el número del remitente será inusualmente largo, como si el SMS procediera de un país extranjero. También suele haber faltas de ortografía o gramática.

¿Qué más hay que tener en cuenta? Un SMS falso puede contener un código de verificación que no has solicitado o pedirte que verifiques una de tus cuentas. Esto es extremadamente peligroso. En el peor de los casos, te pueden estafar para que des a los delincuentes acceso a tu monedero en línea, y a tu dinero.

Los peligros de la falsificación de correo electrónico

No hace falta dedicarse a la ciberseguridad para entender que la falsificación de correo electrónico es peligrosa. Pero lo que quizá no sepas es que esta táctica va más allá de los ataques personales a la cuenta bancaria o al PC de alguien. Dependiendo de la escala, la suplantación de identidad puede hacer caer organizaciones enteras.

Supongamos que recibes uno de estos correos electrónicos mientras estás en el trabajo. Aunque llegue a tu buzón personal, los estafadores pueden utilizarlo para acceder a la red de tu empresa y propagar malware.

A partir de ahí, pueden infligir daños sustanciales a su organización. El número de amenazas que podrían llevarse a cabo de esta manera es aterrador - que van desde el phishing relativamente inofensivo a los ataques MITM. En cualquier forma o tamaño, una violación de datos suele ser desastrosa para una empresa.

En casi todos los casos, tanto si el objetivo es un particular como una empresa, los estafadores utilizan la falsificación de correo electrónico para obtener información confidencial que puede utilizarse en diversas situaciones: pueden introducirse en una red segura, transferir fondos o incluso robar la identidad de alguien.

Y si crees que no eres lo bastante importante como para ser objeto de un robo de identidad, te estás vendiendo muy barato. Los delincuentes pueden utilizar tu nombre para dirigirse a alguien de tu lista de contactos o de tu red de negocios, probablemente arruinando tu reputación personal y profesional en el proceso.

Aprender a detectar y evitar la suplantación de identidad de correos electrónicos

¿Puede evitarse la falsificación de correo electrónico? La respuesta es sí, hasta cierto punto.

Como Internet es una red, somos responsables no solo de nosotros mismos, sino también de los demás. Por eso, antes que nada, es fundamental que todos conozcamos los peligros de la falsificación de correo electrónico y otras prácticas similares, así como la forma de reconocerlas y denunciarlas.

La concienciación es la primera línea de defensa contra la ciberdelincuencia. Teniendo esto en cuenta, hemos elaborado una lista de cosas que debes tener en cuenta cada vez que recibas un correo electrónico sospechoso:

- Si el nombre del dominio del correo electrónico no coincide con el de la página web, es casi seguro que es falso.

- Si hay un enlace a algo que no has pedido, verifica primero la credibilidad del correo electrónico.

- Si alguien que conoces te pide un favor inusual, llama por teléfono.

- ¿Contiene el correo electrónico errores tipográficos o gramaticales? Es una gran señal de advertencia.

- Los correos electrónicos falsos suelen incitar a algún tipo de acción y crear una sensación de urgencia.

Hay dos reglas básicas de seguridad en línea. En primer lugar, evita seguir enlaces fuera de lugar. Y en segundo lugar, nunca debes compartir tu información personal ni tus credenciales confidenciales con nadie en línea, haya o no motivos para sospechar.

Cómo protegerse gratis de la falsificación de correo electrónico

Aunque la concienciación sobre la ciberseguridad y el sentido común proporcionan una base para construir un entorno en línea más seguro para todos, normalmente no son suficientes para proteger a los equipos y organizaciones más grandes de los muchos peligros de las ciberamenazas, como la falsificación de correo electrónico.

Por suerte, existen protocolos de seguridad para el correo electrónico que pueden ayudar a automatizar esta tarea. SPF, DKIM y DMARC están ampliamente considerados como los más eficaces, por lo que también son los más utilizados.

- SPF (Sender Policy Framework) - La forma más fácil de explicar este protocolo es como una búsqueda inversa de IP. Es exactamente lo que hace: identificar la dirección IP del remitente y comprobar si está autorizado o no a enviar correos electrónicos desde el nombre de dominio de correo electrónico dado.

- DKIM (DomainKeys Identified Mail) - DKIM es un protocolo de seguridad del correo electrónico esencial para cualquier empresa seria. Cifra tanto los mensajes entrantes como los salientes, asegurándose así de que solo los correos electrónicos que entran o salen están autorizados y firmados.

- DMARC (Domain-Based Message Authentication, Reporting, and Conformance) - DMARC se utiliza sobre los dos primeros protocolos para rastrear quién envía qué utilizando su nombre de dominio, así como para poner en cuarentena y rechazar correos electrónicos sospechosos y no solicitados.

Además, no hace falta decir que debes establecer contraseñas seguras y utilizar software de seguridad confiable para la protección contra malware, no solo en un entorno de trabajo. Esto debería mantener tu bandeja de entrada de correo 99% libre de engaños. En cuanto al 1% restante, elimínalo inmediatamente.

¿Has borrado un correo electrónico que no era falso?

¿Acabas de descubrir un correo electrónico suplantado y te ha entrado el pánico? No es nada inusual. La falsificación de correo electrónico afecta a miles, si no millones, de destinatarios cada día. Tarde o temprano, también llegará a tu bandeja de entrada. Como ya se ha dicho, nunca debes responder a él ni hacer clic en ningún enlace.

Lo más seguro es eliminar un correo electrónico falso en cuanto lo detectes.

Pero, ¿qué pasa si borras un correo electrónico sospechoso y luego te das cuenta de que no era falso?

La gente borra correos electrónicos por error todo el tiempo, así que hay una solución rápida para esto. Puedes recuperar el correo electrónico perdido, pero necesitas una herramienta de recuperación de correo electrónico confiable como Wondershare Repairit for Email. Con esta herramienta, puedes incluso restaurar correos electrónicos de Outlook que se han eliminado hace tiempo.

Wondershare Repairit - Outlook Repair puede ayudarte a reparar archivos PST/OST dañados y a solucionar diversos problemas de funcionamiento de Outlook. Si has sufrido un ataque de virus o tu bandeja de entrada se ha infectado con un troyano, también puedes ayudarte con eso. Además, es muy fácil de usar.

Wondershare Repairit para Email está disponible para Microsoft y MacOS.

Conclusión

La falsificación de correo electrónico puede poner en peligro tu privacidad en línea y perjudicar seriamente a tu empresa. No lo des por sentado solamente porque utiliza trucos baratos. Se trata de una peligrosa amenaza cibernética que puede evitarse fácilmente, pero hay que ser precavido y estar atento a las señales de advertencia.

Y si resulta que te has equivocado, sigue siendo mejor que ser estafado. Siempre puedes restaurar un correo electrónico borrado por error utilizando Wondershare Repairit para Email.