Imagínate que entras casualmente en tu ordenador y ves una ventana desconocida de color rojo con un icono de candado y un texto que indica que tus preciados archivos han sido cifrados. Además, la ventana muestra un temporizador y una dirección Bitcoin a la que debe enviar dinero para descifrar sus datos vitales.

Por desgracia, mucha gente no tiene ni que imaginárselo, ya que esto le ha ocurrido a miles de usuarios en todo el mundo. El ataque del ransomware WannaCry ha tomado como rehenes los datos de innumerables usuarios. Hoy hablaremos del Virus informático WannaCry y te mostraremos cómo protegerte de ella y de sus sucesoras.

En este artículo

¿Qué es el ataque de ransomware WannaCry?

Dirigido a ordenadores Windows e infectando más de 300.000 máquinas de más de 150 países de todo el mundo, el malware WannaCry creó caos y destrucción en solo tres días que estuvo activo cuando apareció por primera vez en 2017.

Reapareció al año siguiente como variante, extendiéndose a las máquinas de TSMC, infectando más de 10.000 ordenadores y provocando el cierre temporal de la empresa.

Este gusano informático se propagó a una velocidad alarmante, cifrando los datos de miles de usuarios y exigiendo Bitcoin como rescate, de ahí su nombre: ransomware.

Efectos del ataque del ransomware WannaCry

El ataque del ransomware WannaCry sigue figurando en la mayoría de las listas de virus informáticos peligrosos. Sus efectos fueron devastadores e incluyeron lo siguiente:

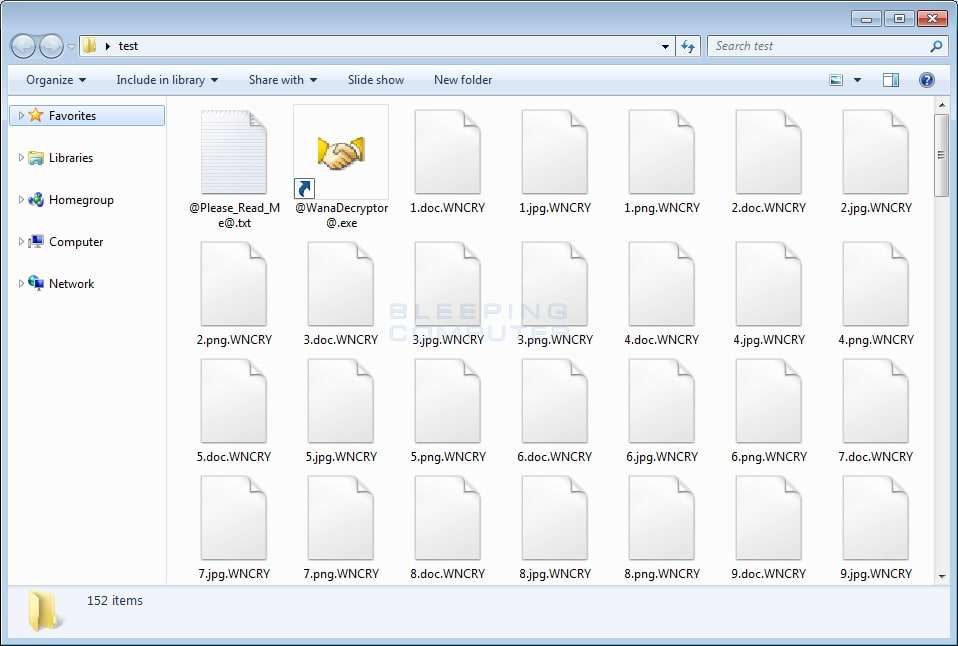

- Cifrado de archivos y pérdida de datos: Cuando los usuarios se encontraron por primera vez con el virus WannaCry, la pantalla de advertencia en rojo y blanco indicaba que las imágenes, videos y documentos de los usuarios estaban cifrados. Al comprobar archivos aleatorios en sus computadoras, los usuarios confirmaron que la advertencia no era una mentira y que el ransomware, de hecho, había cifrado gigabytes de valiosos datos de los usuarios. Sin pagar, estos archivos permanecerían inaccesibles, pero ni siquiera el pago era una forma segura de evitar la pérdida masiva de datos.

- Un rescate en Bitcoin cada vez mayor: Al principio, los atacantes del ransomware WannaCry exigían 300 dólares en BTC para descifrar los archivos. Sin embargo, la cantidad del rescate aumentó más tarde a 600 dólares con la amenaza de que los archivos se borrarían permanentemente si el usuario no pagaba.

- Miles de ordenadores infectados: Aunque solo estuvo activo durante tres días en mayo de 2017, el ransomware WannaCry se propagó a casi 300.000 ordenadores en más de 150 países. El gusano no requería la intervención del usuario para activarse o infectar otras computadoras, ya que explotaba el SMB (Server Message Block) de Windows en máquinas obsoletas. En aquel momento, los investigadores de seguridad creían que el exploit se basaba en una estafa de phishing que muchos virus, a día de hoy, suelen utilizar.

Como ransomware, el virus WannaCry no causó tanta destrucción como algunos de sus predecesores que podían incluso dañar el hardware de los ordenadores. En su lugar, se centró en causar estragos y exigir rescates por los archivos personales que corrompía. Eso también significa que es más fácil proteger tu máquina de él.

Cómo protegerse del virus informático WannaCry

Debido a su naturaleza y al exploit que utiliza para atacar sistemas vulnerables, es relativamente sencillo protegerse contra WannaCry. Sin más preámbulos, a continuación te presentamos una lista de tácticas que puedes implementar para mejorar la seguridad de tu red y evitar que los ataques de ransomware WannaCry y gusanos similares pongan en riesgo tus preciados datos.

🚀Actualizar herramientas y SO

La crisis de WannaCry podría haberse evitado si las organizaciones hubieran mantenido actualizados sus sistemas Windows, ya que Microsoft publicó un parche de seguridad un mes antes del exploit de WannaCry. Lo mismo ocurre con las máquinas Linux y macOS, ya que gusanos como WannaCry también pueden fabricarse para estos sistemas.

Por lo tanto, ejecutar la última versión del sistema operativo y de las aplicaciones que utilizas a diario es fundamental para mantenerte a salvo de gusanos como WannaCry y otros programas maliciosos. Las actualizaciones semanales o mensuales de todas tus aplicaciones son muy recomendables. Además, hoy en día los sistemas operativos pueden actualizarse automáticamente, por lo que deberías activar esta función de inmediato.

⭐Configurar el cortafuegos

El gusano ransomware WannaCry creó un caos masivo hace unos años porque la mayoría de los usuarios de Windows no tienen ni idea de lo que es un cortafuegos y nunca han tocado estos ajustes. Puedes configurar manualmente tu cortafuegos para mejorar la seguridad de la red.

Aunque ya existen algunas políticas bien elaboradas en función de si elige una red pública o privada, aún puedes añadir reglas de seguridad adicionales para permitir o bloquear el acceso y evitar posibles ciberataques.

Configurando zonas de cortafuegos, una estructura explícita de direcciones IP, nombres de dominio, listas de control de acceso, registro y reglas, y probando de vez en cuando tu cortafuegos, puede llevar la seguridad de tu red a otro nivel.

🤖Utilizar antivirus y antimalware

Otra herramienta viable en la defensa contra el ransomware y otras amenazas digitales es un software de antivirus. Estas aplicaciones proporcionan protección en tiempo real y bloquean la ejecución del archivo sospechoso. Incluso si descargas accidentalmente algo que no deberías, las herramientas antimalware pueden poner en cuarentena estos programas maliciosos antes de que tengan la oportunidad de causar el caos.

Sin embargo, también es vital mantener actualizadas las aplicaciones antivirus. Cada vez que una herramienta de este tipo encuentra un archivo sospechoso, lo compara con los virus, malware, troyanos y gusanos conocidos de su base de datos. Tener bases de datos obsoletas en tu sistema significa que un nuevo programa malicioso puede colarse a través de las defensas antivirus, razón por la cual las actualizaciones periódicas son cruciales.

👍Practicar hábitos seguros

Incluso hoy en día, los virus y el malware se propagan fácilmente por Internet debido a los hábitos de navegación poco saludables de los usuarios. Por ejemplo, la mayoría de los internautas siguen haciendo clic en nombres de imágenes sin leerlos o abren correos electrónicos de remitentes sospechosos sin preocuparse. Este comportamiento puede conducir rápidamente a una infección informática, que puede causar estragos no solo en tu sistema, sino en toda tu red.

Aprender hábitos de navegación segura y adoptarlos en tu rutina diaria es fundamental para mantenerte seguro en Internet.

Para empezar, empieza a inspeccionar los nombres de las imágenes antes de hacer clic en ellas. Un nombre de imagen en Internet que tenga incluso una letra menos debería ser motivo de preocupación y evitarse. Al mismo tiempo, debe comprobarse minuciosamente la dirección de correo electrónico del remitente antes de hacer clic en cualquier cosa del mensaje o descargar su contenido.

🔧Establece una estrategia de gestión de contraseñas

Muchos usuarios de Internet crean una contraseña relativamente segura y utilizan la misma para todas las páginas de redes sociales y sitios web en los que necesitan una cuenta. Pero siguen siendo insuficientes para protegerte a ti o a tus datos.

Puedes utilizar una aplicación de gestión de contraseñas fiable combinada con contraseñas fuertes, largas, complicadas y alfanuméricas para cada una de tus cuentas. De este modo, solo tendrás que recordar la contraseña de la aplicación de gestión de contraseñas, y esta práctica puede aumentar significativamente la seguridad de tus cuentas en línea.

Las estrategias de gestión de contraseñas seguras también incluyen el uso de autenticación de dos factores, dispositivos móviles seguros, cifrado robusto y mantener tu contraseña en secreto para los demás. Tal combinación es imbatible cuando se trata de ser hackeado.

💻Haz copias de seguridad de tus datos

Es muy recomendable que guardes copias de seguridad de tus archivos más importantes. Al fin y al cabo, los programas informáticos pueden reinstalarse, pero los datos a menudo no pueden sustituirse.

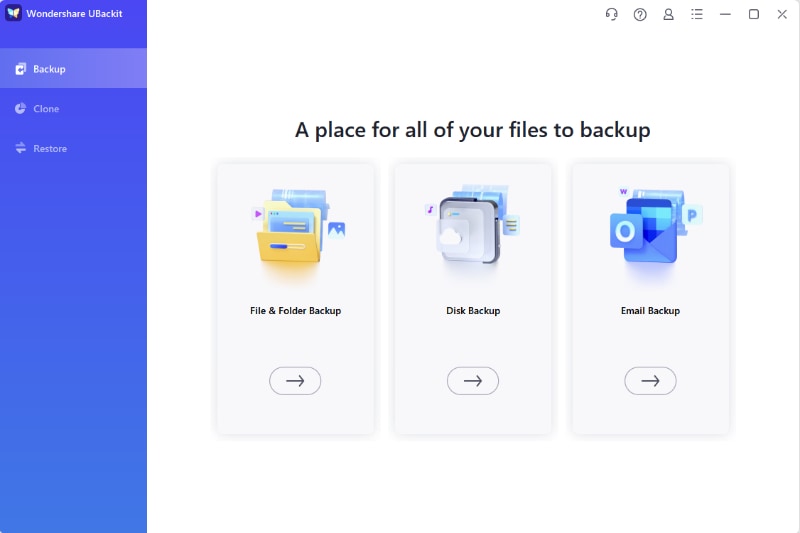

Innumerables aplicaciones dedicadas a la copia de seguridad de datos pueden ayudar en esta tarea. Wondershare UBackit es un buen ejemplo de este tipo de aplicaciones, y utilizar esta aplicación de copia de seguridad es increíblemente sencillo. Hemos incluido una guía paso a paso para ello:

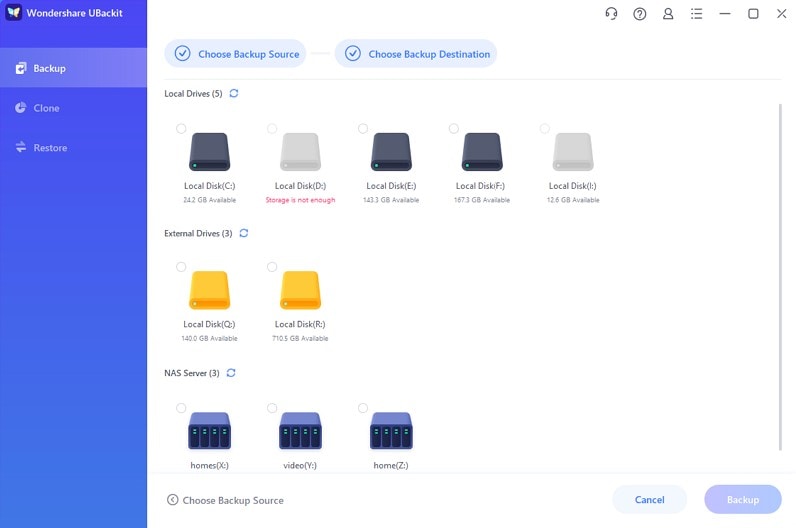

- Inicia la aplicación UBackit y selecciona copia de seguridad en la parte izquierda de la pantalla de la aplicación.

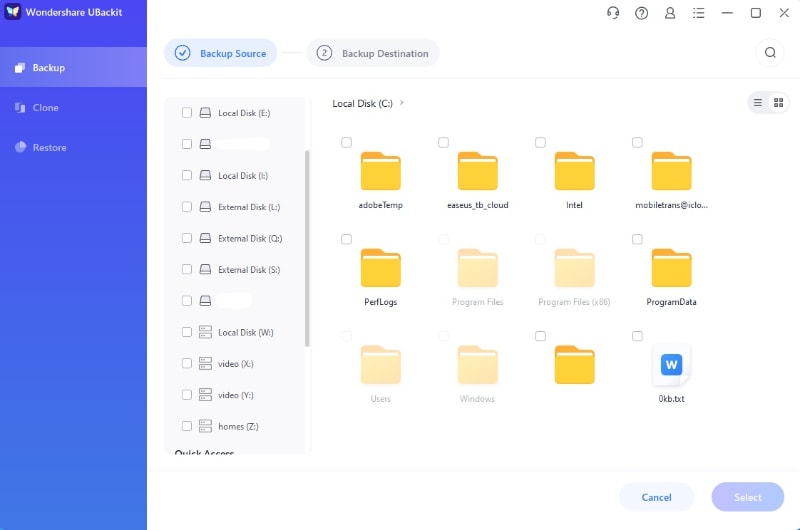

- Elige la opción copia de seguridad de archivos y carpetas y selecciona tus archivos vitales.

- Selecciona una unidad local o externa o un servidor NAS como destino de la copia de seguridad y pulsa copia de seguridad.

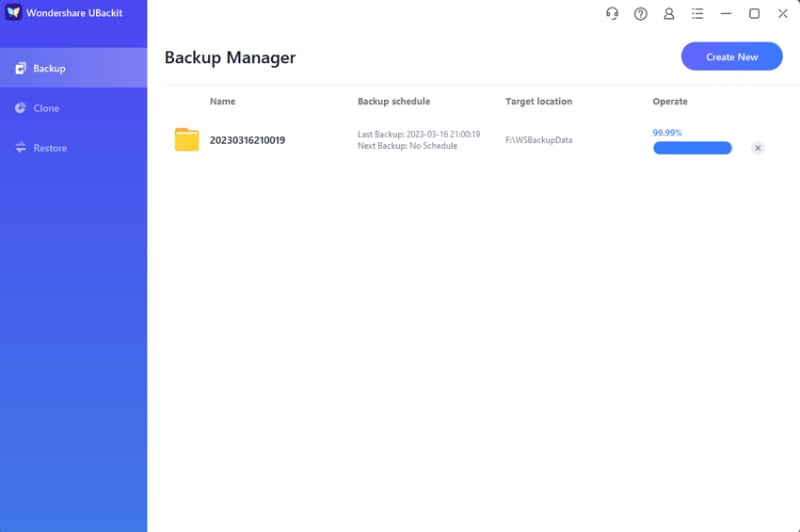

- Dale a la aplicación algunos minutos para realizar la copia de seguridad de tus archivos vitales, los cuales puedes verificar desde la interfaz del gestor de copias de seguridad.

UBackit tiene varias características como copias de seguridad programadas, vistas previas y cifrado. Por ejemplo, establecer una copia de seguridad programada significa que puedes seguir los pasos una vez, y la aplicación guardará automáticamente tus archivos diaria, semanal o mensualmente, dependiendo de la opción que elijas.

Cómo recuperar datos tras el ataque del virus WannaCry

La situación puede parecer sombría si es tarde para empezar a practicar hábitos de navegación seguros o aplicar medidas de seguridad para protegerse contra el ransomware, y ya has estado expuesto a él. Sin embargo, todavía hay formas de recuperar tus datos justo después del ataque del ransomware WannaCry u otros programas maliciosos similares.

📌Utilizar el Plan de Respuesta a Incidentes

Debido a las numerosas amenazas en línea que ponen constantemente en peligro diversas operaciones, muchas empresas cuentan con un plan de respuesta a incidentes para detener la propagación de una infección informática y evitar causar daños aún más considerables.

Aunque la mayoría de los planes de respuesta a incidentes se basan en los siguientes pasos: notificar al equipo de seguridad, compartir la información lo antes posible y comunicar el incidente a la división de ciberdelincuencia del país, debes seguir el plan específico de tu empresa para evitar complicaciones.

📌Aislar los dispositivos e identificar el ataque

Los gusanos informáticos como el ataque ransomware WannaCry son conocidos por aprovecharse de los protocolos de red para propagarse aún más y causar el caos. Por lo tanto, si observas algo parecido a la imagen incluida, debes actuar de inmediato para evitar que la infección se propague.

Estos pasos de prevención suelen girar en torno a la desconexión del dispositivo infectado de la red y la posterior investigación del tipo de infección en el dispositivo.

📌Utilizar una herramienta de recuperación de datos

Dado que el malware y los virus son conocidos culpables de los problemas de corrupción de datos, lo único que puede ayudar en esas situaciones son las herramientas de recuperación de datos. Afortunadamente, muchos de ellos existen en Internet, y se han vuelto increíblemente buenos en lo que hacen.

Wondershare Recoverit es un excelente ejemplo de este tipo de herramienta, y puede ser de gran ayuda en caso de ataques de malware, infecciones de virus y situaciones de corrupción de datos.Además, utilizarlo para recuperar tus datos tras un incidente de este tipo es increíblemente sencillo, pero también hemos incluido una guía detallada paso a paso:

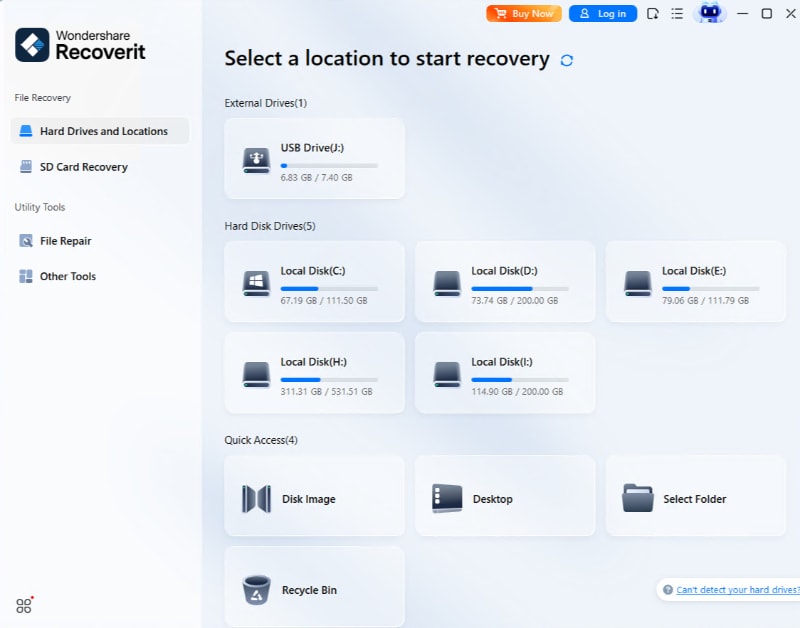

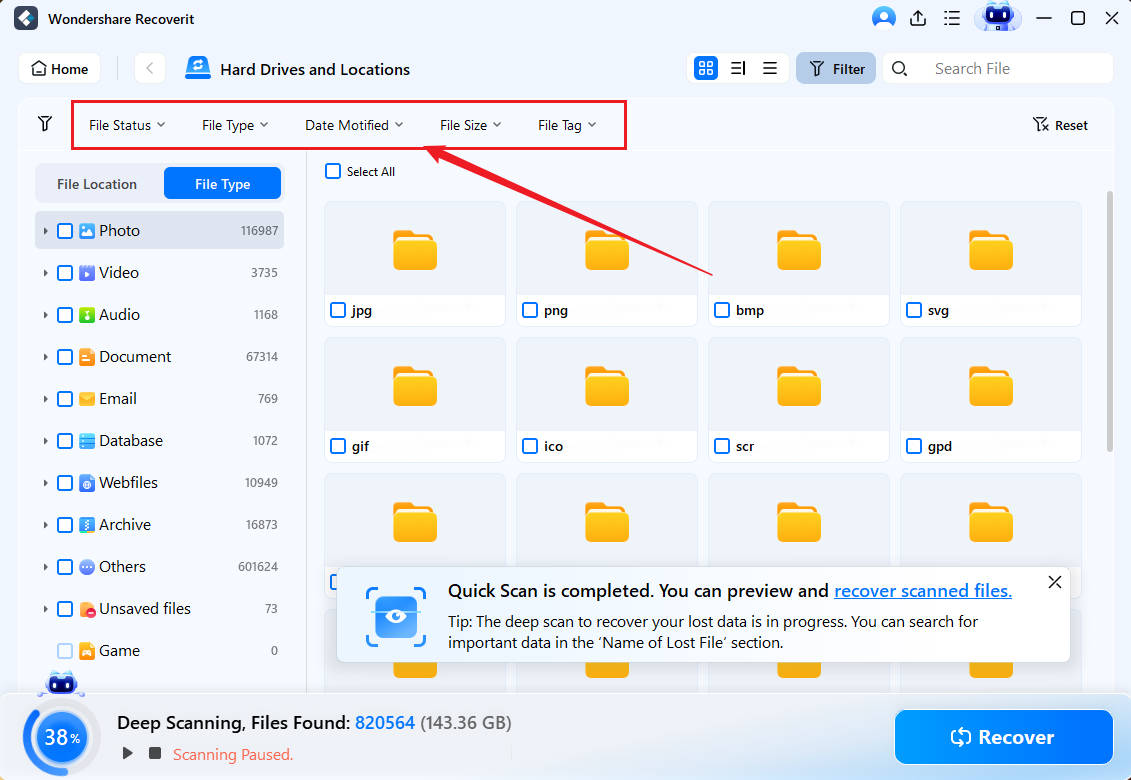

- Abre Recoverit y selecciona discos duros y ubicaciones.

- Elige la unidad de disco infectada. También debes ejecutar la aplicación en otras unidades de disco si la infección ya se ha propagado.

- Recoverit inicia automáticamente un escaneo completo.

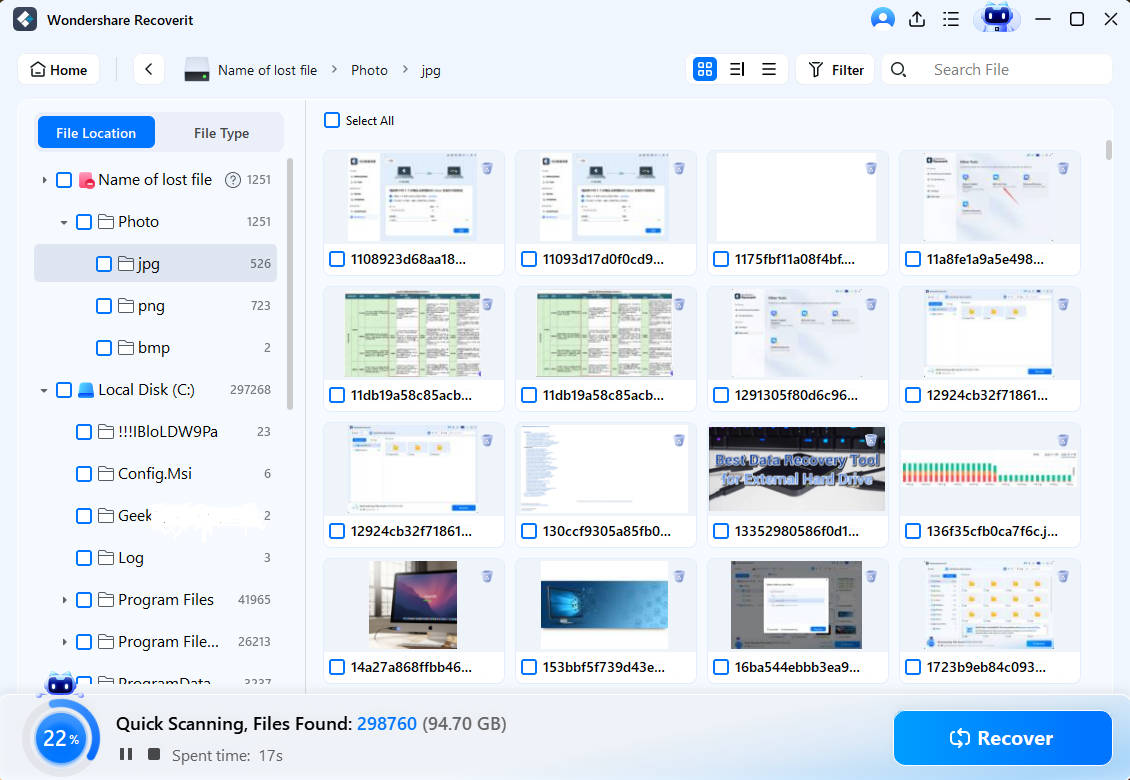

- Los usuarios pueden añadir filtros de archivos y palabras clave para acelerar el escaneado y buscar datos específicos.

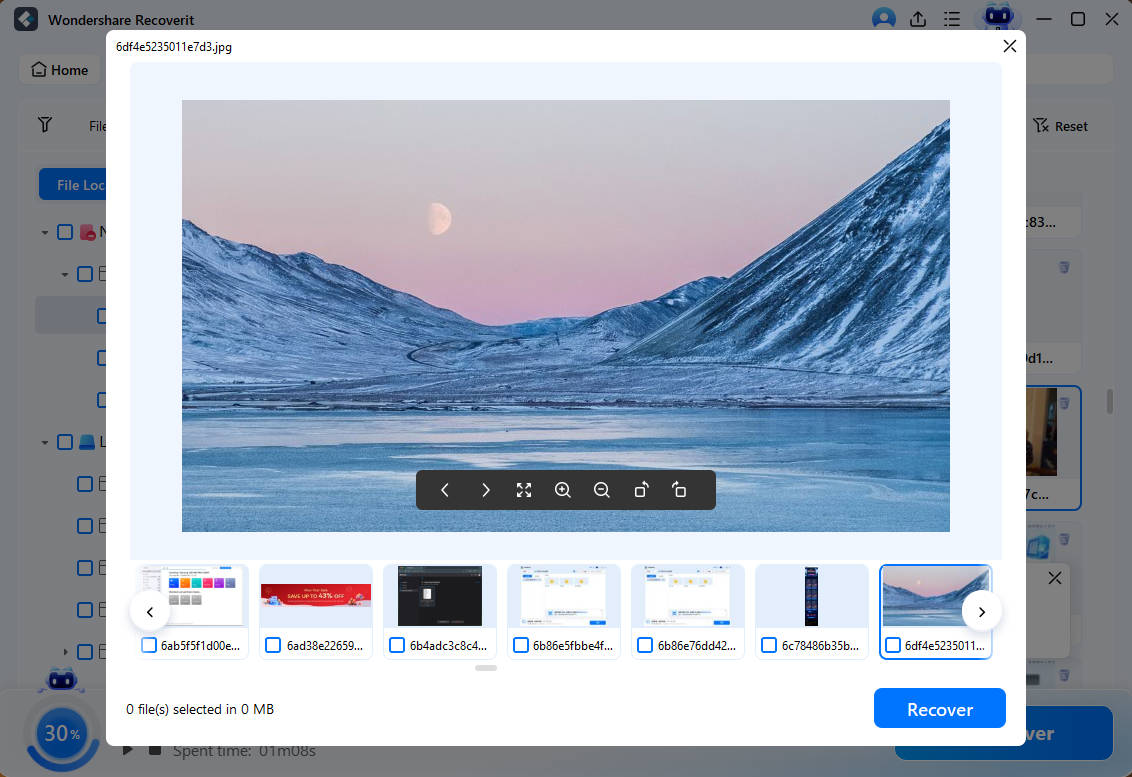

- Cuando encuentres los archivos, Recoverit te permitirá previsualizarlos antes de guardarlos.

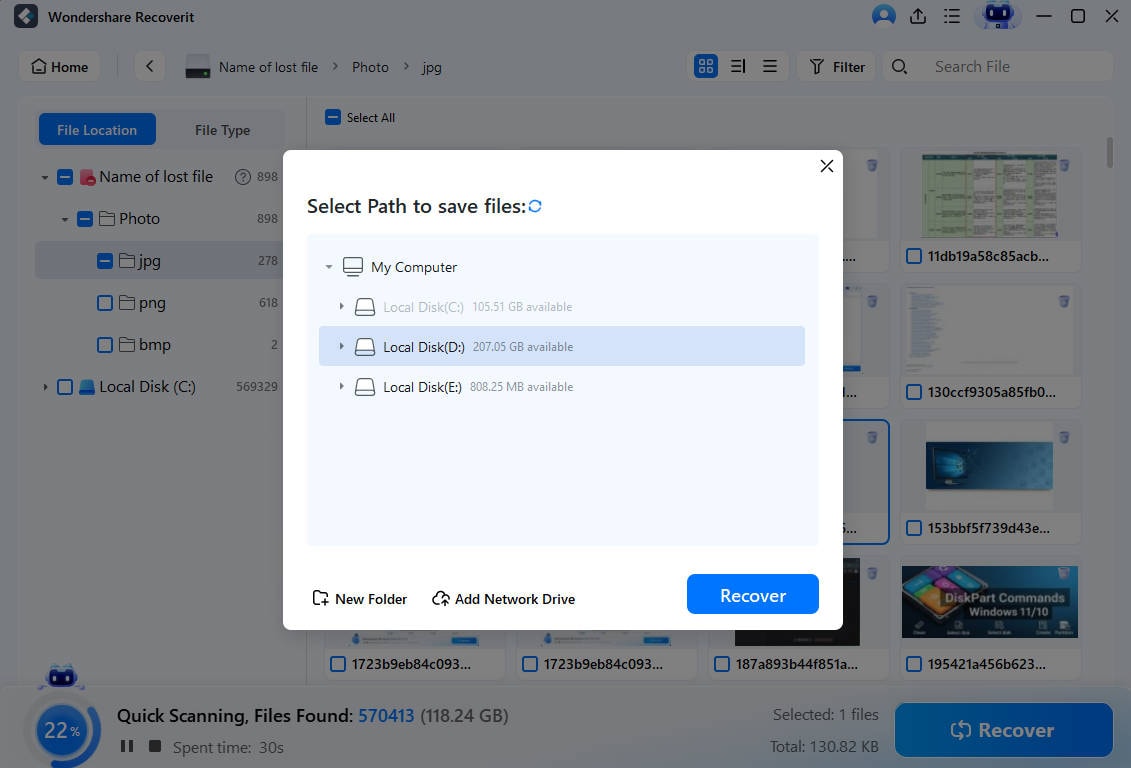

- Los usuarios pueden pausar o detener la exploración en cualquier momento para recuperar los datos no cubiertos haciendo clic en Recuperar.

Además de gestionar sin esfuerzo ransomware y otras infecciones informáticas como virus y malware, Recoverit hace maravillas en diversas situaciones que conducen a la pérdida de datos. Tanto si has borrado archivos accidentalmente como si el sistema se ha bloqueado, has perdido datos debido a transferencias fallidas o se te ha caído una unidad externa, Recoverit puede ayudarte a recuperar tus preciados archivos.

Conclusión

El ataque de ransomware WannaCry de 2017 causó miles de millones de dólares en daños e infectó más de 250.000 máquinas en el breve lapso de tres días que estuvo activo. Se dirigía a sistemas Windows obsoletos, explotando el puerto SMB y replicándose a otros dispositivos de la red. Una vez infectado, el ransomware encriptaba los datos de los usuarios y pedía un rescate de 300 o 600 dólares en Bitcoin.

Aunque fue aterrador y frustrante, se eliminó rápidamente con una aplicación de interruptor de apagado, demostrando que es posible vencer a tales amenazas. Además, con algunas medidas de seguridad, copias de seguridad de los datos con UBackits y mejores hábitos de navegación, los internautas pueden proteger completamente sus datos de esta herramienta maliciosa y otras similares.

Sin embargo, si ya has sido infectado con ransomware, los pasos para contener su daño y propagación son ligeramente diferentes. Tendrás que seguir el plan de respuesta a incidentes de tu empresa, aislar el dispositivo infectado y emplear una herramienta de recuperación de datos como Wondershare Recoverit para tratar los archivos corruptos e infectados.

Preguntas frecuentes

¿Pueden las herramientas antivirus y antimalware gratuitas detener el ransomware?

¡Por supuesto! Aunque no incluyen las funciones de seguridad de primera categoría que vienen con la versión de pago de la herramienta, la mayoría de las herramientas antivirus gratuitas son perfectamente capaces de hacer frente a virus, malware, troyanos, gusanos y ransomware. No obstante, debes mantener actualizadas estas defensas y practicar otros hábitos seguros.¿Qué sistemas operativos son más vulnerables a los ataques del ransomware WannaCry?

Cuando apareció el virus WannaCry, la mayoría de los ordenadores funcionaban con el sistema operativo Windows 7 de Microsoft. Otras investigaciones demostraron que, aunque el ransomware podía infectar sistemas Windows XP más antiguos, los ordenadores con este sistema operativo más antiguo se bloqueaban antes de que se produjera el cifrado. Los investigadores de seguridad también descubrieron que todas las máquinas afectadas no instalaron el último parche de seguridad de Microsoft de mayo de 2017.¿Debo pagar a los atacantes si mis datos están cifrados por un ransomware?

No. Pagar el rescate no garantiza que el atacante descifre tus archivos, y siempre pueden pedir más dinero. En su lugar, puedes probar varias herramientas de descifrado que podrían funcionar si aún no has reiniciado el ordenador Por supuesto, eliminar el ransomware, reinstalar el sistema operativo y utilizar una copia de seguridad también es una opción.