Dec 12, 2025 • Categoría: Recuperación de USB • Soluciones probadas

¿Sabes qué es el ataque de caída de USB (USB Drop Attack)? Imagínate que estás caminando por la calle y, de repente, encuentras una unidad flash USB que se ve muy nueva y bonita. ¿La recogerás e insertarás en tu PC para ver qué hay dentro?

Quizás tu respuesta sea sí, porque muchas personas sentirán curiosidad por un elemento aparentemente misterioso. Bueno, si lo haces, ¡estás entrando en una gran trampa!

Todos saben lo que es una unidad USB, pero lo que quizás no sepan es que se puede usar fácilmente para lanzar ataques de datos contra un usuario desprevenido, lo que permite a los ciberdelincuentes acceso completo a tu sistema. Esta es la razón por la que no conectes cualquier unidad flash que encuentres en tu sistema informático.

Para averiguar qué es el USB Drop Attack, este artículo te ayudará a comprender el ataque de caída de USB y te dirá qué hacer cuando tus datos se pierdan debido al ataque de caída.

Parte 1: ¿Cuánto sabes sobre el ataque por caída USB?

Un día que el ejército del Pentágono de EE.UU. no puede olvidar fácilmente es el día en que experimentaron un ataque de caída de USB en noviembre de 2008. La prensa sensacionalista lo consideraba el día en que "El gusano se comió el Pentágono". Es una de las violaciones más graves jamás descubiertas en los sistemas clasificados del Pentágono. Esta brecha se introdujo en el sistema a través de una unidad USB no segura que llevaba un gusano llamado Agent.btz. Esta unidad se insertó en uno de sus sistemas y el gusano se arrastró directamente a través de los protocolos de red de su Departamento de Defensa, lo que dejó comprometidas a las principales agencias de inteligencia del gobierno de EE.UU.

Nadie sabe hasta el día de hoy quién creó el error, quién fue el paciente cero, si se tomó alguna información o cuándo. También se descubrió que todas las unidades USB confiscadas a los operativos activos ya tenían el error, pero se necesitaron 14 meses para erradicarlo por completo.

Solo se necesitó una unidad flash infectada con un virus "agent.btz", insertado en la red informática de un Departamento de Defensa para secuestrar el sector militar de EE.UU. El virus se propagó rápidamente a través de su sistema de red, infectando datos clasificados y no clasificados por igual. Este error abrió la puerta de los servidores militares de EE. UU. a su creador, por lo que archivos e información altamente secreta podrían transferirse a otro lugar. Al final, las fuerzas armadas estadounidenses aprendieron lecciones valiosas, tomaron medidas y establecieron políticas y protocolos para evitar que se repitiera un ataque de este tipo. Resolvieron bloquear el uso de unidades USB dentro del Pentágono y otras estructuras de Defensa.

Ahora que has leído esta historia, ¿cuál es la definición de ataque de caída de USB? Un ataque de caída de USB ocurre tan fácilmente como conectar unidades USB sospechosas, dejadas por los ciberdelincuentes para que las personas las encuentren directamente en sus PC y computadoras. Estos USB misteriosos generalmente contienen software de ataque de caída de USB. Algunas personas recogen estas unidades con la esperanza de devolverlas o reclamar un nuevo dispositivo de forma gratuita, insertarlas en sus sistemas y así meterse en problemas. En este punto, los ciberdelincuentes pueden obtener acceso sin restricciones a su dispositivo o sistema, a través de software de ataque de caída USB oculto dentro de las unidades misteriosas.

Razones por las que los ciberdelincuentes intentan realizar ataques de caída de USB

Hay tantas razones por las cuales los ciberdelincuentes cometen ataques USB a personas y empresas por igual. A continuación, se incluyen algunas de las razones por las que los ciberdelincuentes pueden intentar infiltrarse en tu computadora y en otros dispositivos de almacenamiento de datos:

- Para apoderarse de forma remota del dispositivo de una víctima.

- Para espiar a las personas que usan su cámara web y su micrófono.

- Para robar información personal y contraseñas.

- Para acceder y cifrar los datos vitales de una víctima y exigir un rescate para liberarlos.

- Para borrar, modificar o inyectar datos y códigos maliciosos hacia o desde el dispositivo de una víctima.

- Para destruir los hardware de las víctimas objetivo.

Todos estos son motivos que impulsan a los ciberdelincuentes, pero el principal motor es el dinero. Es posible que estés familiarizado con la cita de que "la información es poder" o "el conocimiento es riqueza". Descubrirás que este es un motivador clave de ciberdelincuentes.

Por lo tanto, se infiltran en una red, buscan información o datos valiosos, los roban o cifran y luego aprovechan la información para el propietario o para otras personas interesadas a cambio de un rescate. Es por eso que debes tomarte la molestia de proteger tu sistema de datos y tomar medidas, así como establecer protocolos para las actividades delictivas de jaque mate. También debes asegurarte de no comprometer tu propio sistema a través de tus acciones (es decir, cortando protocolos de seguridad).

Parte 2: ¿Qué hacer si se pierden datos después del ataque?

Si, lamentablemente, acabas de experimentar un ataque de caída de USB, puedes preguntar "¿qué hago?".

- Primero, apaga el acceso a la red para terminar cualquier desvío de datos en curso.

- Reinicia tu computadora.

- Realiza un barrido de tu computadora en busca de malware y virus.

- A continuación, intenta recuperar los datos perdidos siguiendo los pasos a continuación.

Método 01: Usar CMD para recuperar datos en USB

Para usuarios de Windows:

Paso 1:

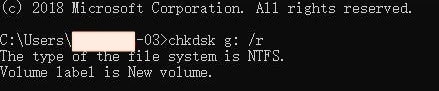

- Escribe "cmd" y busca.

- Haz clic con el botón derecho en la opción "cmd".

- Selecciona "Ejecutar como administrador".

Paso 2:

- Escribe "chkdsk g: /r"(g es la unidad USB dañada).

- Presiona "Enter".

El proceso de recuperación comenzará inmediatamente después.

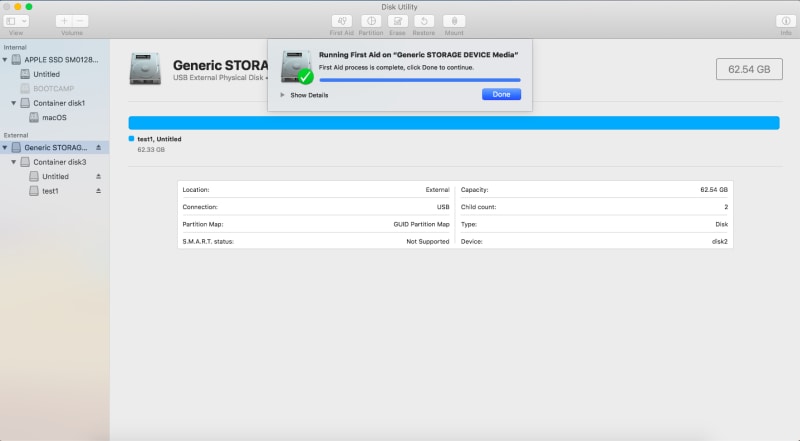

Para usuarios de Mac:

Nota: las computadoras Mac tienen una herramienta de solución de problemas incorporada llamada Primeros auxilios (First Aid) dentro de la Utilidad de Discos. Esto puede detectar y reparar unidades USB dañadas o corruptas.

Paso 1:

- Abre "Aplicaciones"

- Selecciona "Utilidad de Discos".

- Selecciona la unidad USB de destino.

Paso 2:

- Aplicar la opción "Primeros auxilios" desde la esquina superior de la ventana y ejecutar.

Si tienes éxito, aparecerá el mensaje "Primeros auxilios ha reparado con éxito la unidad USB corrupta"; de lo contrario, procede a formatear la unidad.

Método 2: Usar la herramienta de recuperación de datos para recuperar datos de USB

También puedes optar por recuperar archivos de USB corruptos utilizando programas de recuperación de datos de terceros. Aquí recomiendo Wondershare Recoverit.

Entonces, ¿cómo haces esto?

Antes de comenzar, necesitarás:

- Tu unidad USB corrupta

- Una computadora (Windows o Mac)

- Un programa de recuperación de datos compatible para tu computadora (Wondershare Recoverit)

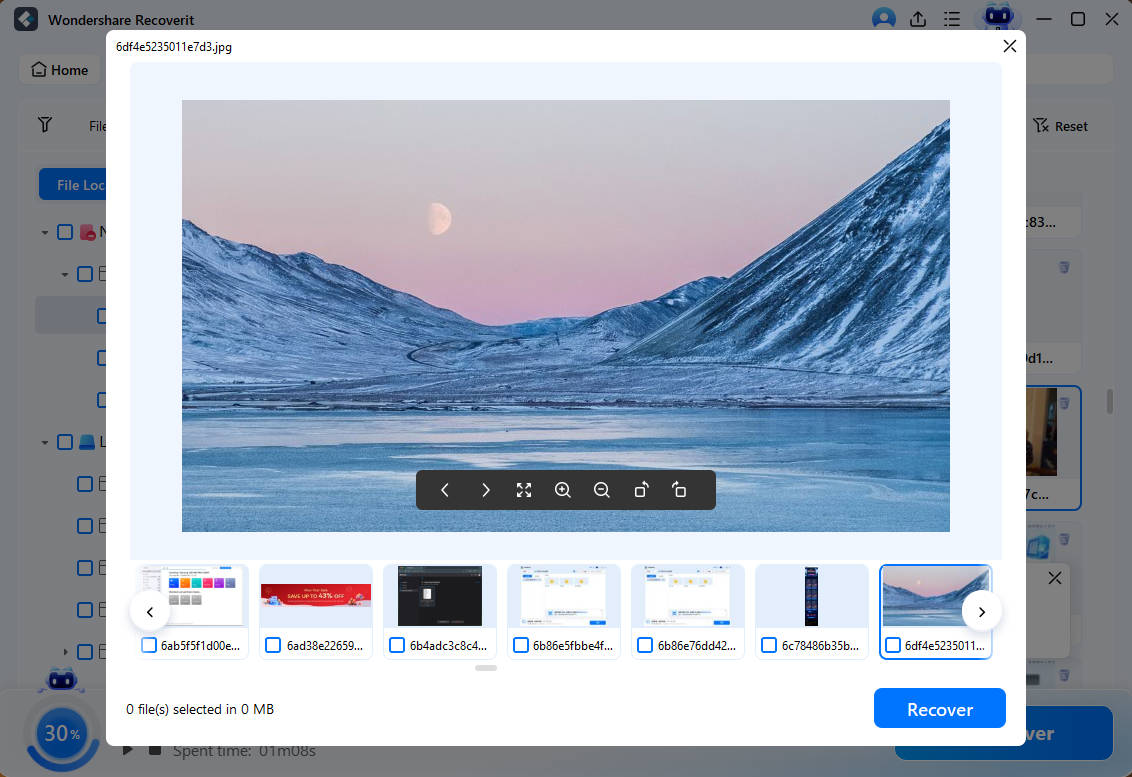

"Wondershare Recoverit" Recuperación de Datos es adecuado tanto para Windows como para Mac y se puede utilizar para recuperar fotos, archivos multimedia, documentos y otros desde cualquier dispositivo de almacenamiento externo formateado o corrupto.

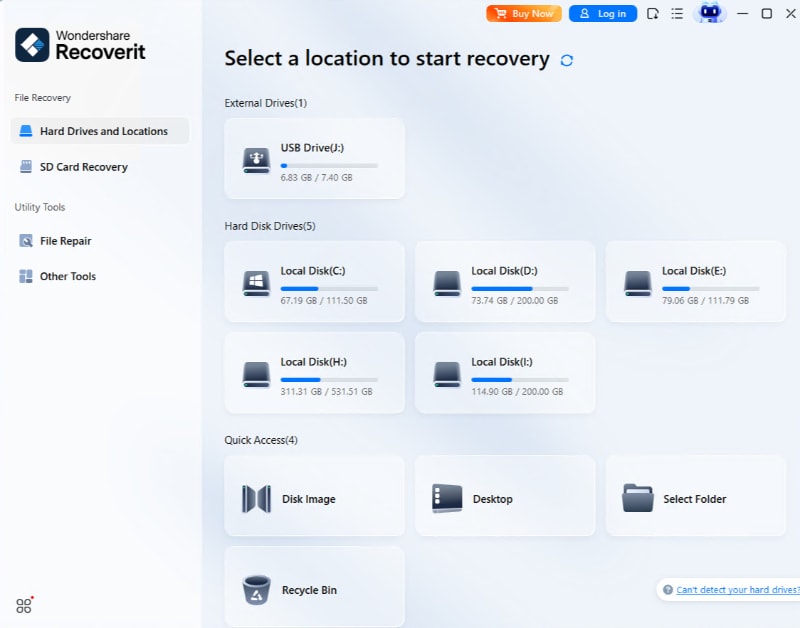

Paso 1: Conecta a la computadora la unidad USB corrupta.

Paso 2: Descarga e instala Recoverit.

Paso 3: Inicia el programa.

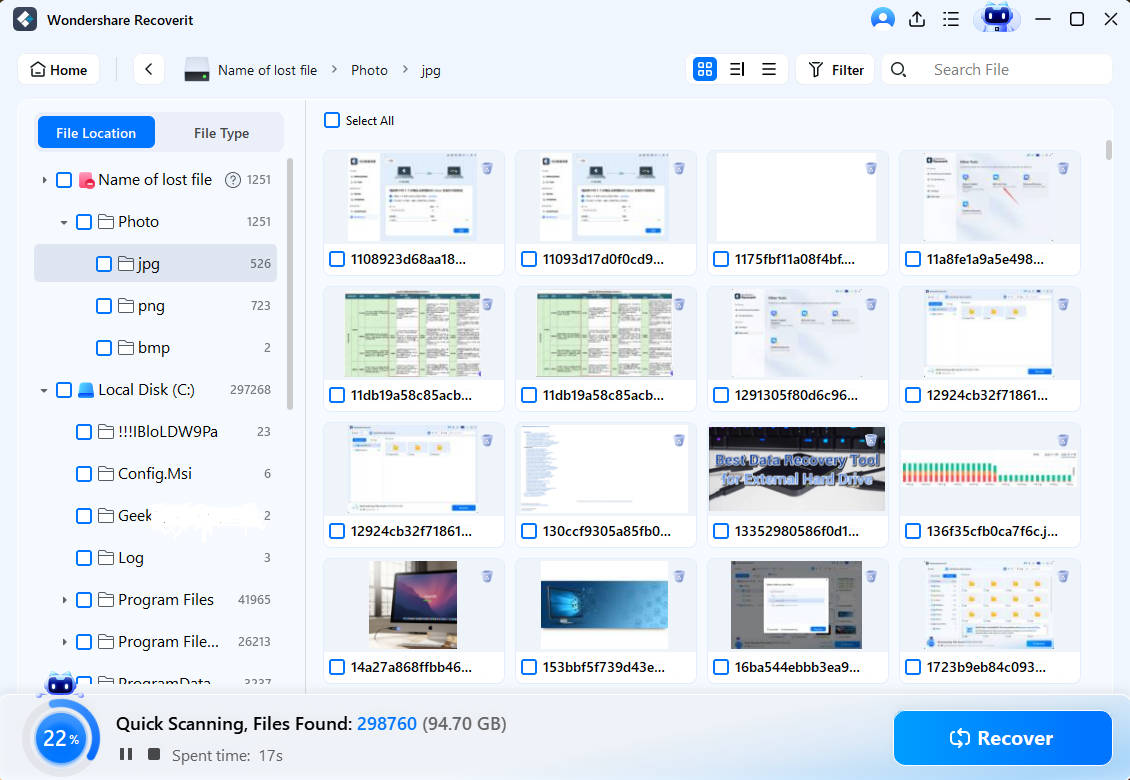

Paso 4: Selecciona la unidad USB de destino, haz clic en "Siguiente" (el escaneo debe continuar inmediatamente, sin embargo, deja la configuración del escaneo en la configuración predeterminada).

Paso 5: Una vez que se complete el escaneo, obtén una vista previa de los resultados para elegir los datos que deseas restaurar. Haz clic en "Recuperar".

Parte 3: Consejos y Conclusión

Hasta ahora has sabido acerca de los ataques de caída de USB, su propósito y cómo recuperarse de un ataque, la necesidad de ser consciente de los delito/seguridad cibernética y de evitar recoger unidades USB misteriosas. También aprendiste que Wondershare Recoverit es una herramienta muy importante para recuperar datos perdidos o corruptos durante el ataque. Ahora, hablemos sobre cómo puedes prevenir el ataque de caída de USB.

¿Cómo se previene el ataque de caída de USB?

- Asegúrate de mantener separadas las memorias USB personales, sensibles y de trabajo.

- Evita el uso de unidades USB extrañas o desconocidas.

- Cambia ocasionalmente tus unidades USB.

- Escanea y cifra tus computadoras y unidades USB con regularidad para garantizar la seguridad.

- Asegúrate de deshabilitar las funciones de ejecución automática de tu computadora o PC.

- Si ya tienes una unidad USB externa conectada: desconecta rápidamente Internet para evitar la carga o descarga de datos. A continuación, reinicia tu dispositivo inmediatamente.

- Por último, asegúrate de participar y realizar pruebas de ingeniería social y capacitación para tus empleados.

Con los pasos indicados anteriormente, puedes trabajar activamente para prevenir un posible ataque de caída de USB y, en consecuencia, proteger tu dispositivo y tus datos de los ciberdelincuentes. La próxima vez que encuentres una unidad flash USB en la calle o en algún lugar, déjala ahí. ¡No la conectes a tu PC, para que el malware no tenga oportunidad de atacar tu computadora!

¡Mantente seguro y protegido!

Soluciones para USB

- Recuperar datos de USB

- 1.Recuperar archivos de USB

- 2.Recuperar USB infectada por virus

- 3.Recuperar datos borrados de USB

- 4.Recuperar Datos de Unidad Raw USB

- Reparar errores de USB

- Formatear USB

- 1.Recuperar desde USB formateado

- 2.Cómo formatear la memoria USB protegida

- 3.Formatear una USB usando CMD

- Consejos para USB

Alfonso Cervera

staff Editor